- たぷるとぽちっと|ITに関するお役立ち情報サイト

- ITお役立ち情報

- 脆弱性をついた攻撃が多発!対策としての脆弱性診断の効果とは…?

公開日

更新日

脆弱性をついた攻撃が多発!対策としての脆弱性診断の効果とは…?

流通大手の取り扱うスマートフォン決済システムの不正アクセス被害が発覚しました。セキュリティ対策の甘さを突いたもので、決済システムをはじめとするシステム全般に対する脆弱性や危機管理について注目が集まっています。

ソフトウェアの設計ミスや実装ミス、セキュリティ対策の甘さといった脆弱性を狙ったサイバー攻撃への対策として、信頼できる仕組みをつくることが重要です。

今回は、その仕組みづくりのためにできることと、その手段をご紹介します。

1.脆弱性を狙ったサイバー攻撃の現状

IPA(独立行政法人 情報処理推進機構)が2006年から毎年発表している「セキュリティ10大脅威(企業編)」では、2012年以降、Webサービスに対する脅威が常にランクインしています。

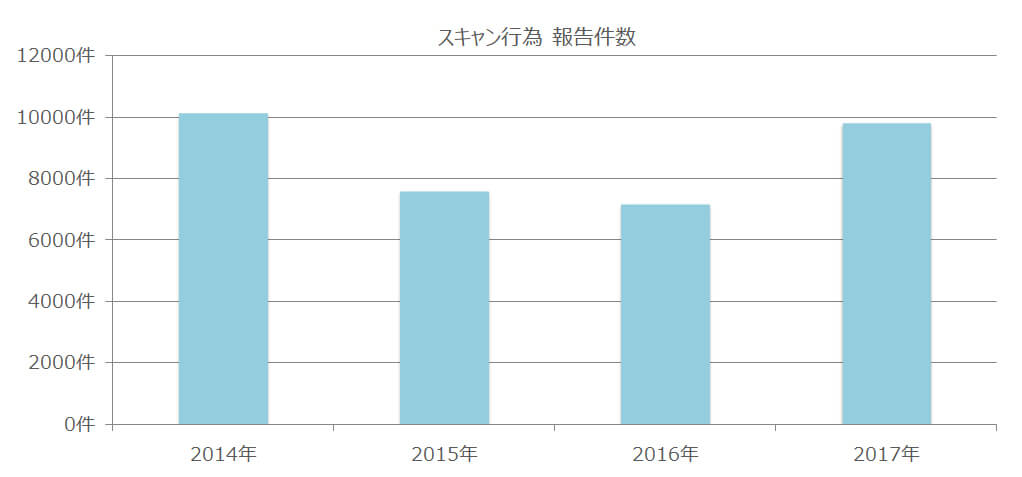

さらに、現代のサイバー攻撃者は、事前にツールを使ってサーバーなどをスキャンし、脆弱性がないかを調査します。その結果、もし脆弱性が見つかれば、その種類に応じた攻撃を行うという手口を使うのです。

日本におけるスキャン活動は、報告されているだけで年間約1万件も発生しています。

出典: JPCERT/CC「インシデント報告対応レポート」を基にたぷるとぽちっと編集部作成

2.セキュリティ被害が及ぼす影響

WebサイトやアプリといったWebサービスがサイバー攻撃を受けて、提供しているWebサービスが停止すれば、その間に見込めた収益が消え、サービス内容によっては損害賠償責任を問われる事態に至る恐れもあります。

また、Webサイトが改ざんを受けたことにより、知らず知らずのうちにマルウェアを配布してしまったり、ユーザーを悪質な外部サイトへ誘導してしまったりする可能性もあります。

ほかにも、サイバー攻撃を受けたことによる情報漏えいや、不正ログインやなりすましを許すなどした結果、ユーザーに損害を与えてしまうことになります。

そうなればユーザーや世間からの信頼を喪失するだけでなく、損害賠償責任に発展する恐れがあります。

さらに企業自体も大きな損失を被ります。Webサイトが改ざんされれば復旧に多大なコストがかかります。保有データを破壊されたり、身代金要求に応じて支払いを行えば損失になります。

ひとたびセキュリティ事故を起こしてしまったら、事故対応調査や再発防止のために特別損失が発生し、利益を圧迫します。経営者の責任として、報酬の返上や辞任するケースも発生しています。

上場企業にセキュリティ事故が発生した場合、株価は10%程度、減少する可能性があるともいわれています。

このように、セキュリティ被害にあうと、社内外にわたりビジネスに大きな悪影響を与えることになります。

3.サイバー攻撃の標的となる脆弱性とは?

サイバー攻撃者が狙う脆弱性ですが、大きく「①ソフトウェアそのものの脆弱性」と「②セキュリティ対策の甘さ」の2種類に分けられ、①にはさらに、すでに脆弱性情報が明らかになりパッチリリースやアップデート情報などを悪用した「既知の脆弱性攻撃」と、公表前の脆弱性を狙う「ゼロデイ攻撃」があります。

①では、IoT機器を狙った「Mirai」というマルウェアが2017年に登場し、「IDDoS攻撃」なども話題となりました。IoTデバイスに使用されているOSの既知の脆弱性情報を悪用し、「Mirai」に感染したIoT機器がボットネット化し、セキュリティ専門家のブログサイトや通信会社などが攻撃されました。

②は、冒頭でお伝えしたスマートフォン決済システムへの攻撃手段となった不正アクセスです。パスワード入力エラー回数によるロックや二段階認証が設定されていない、パスワード変更条件のゆるさなど、セキュリティ対策の甘さを突かれた攻撃でした。

これらの脆弱性に対する攻撃を未然に防ぐための対策として、活用したいのが「脆弱性診断」です。

4.脆弱性診断の種類

脆弱性診断とは、ひとことでいえば「脆弱性の可視化を行うもの」です。具体的には、サーバーやそこで利用しているソフトウェア、アプリケーションの脆弱性を明らかにします。

攻撃者は、サーバー等の設定不備やバグ、対策不足といった「脆弱性」を突いて攻撃するため、攻撃から身を守るためには、脆弱性の存在を明らかにし、対策に役立てることが重要となります。

脆弱性診断は「診断対象」「診断場所」「診断方法」によってそれぞれ大きく二つに分けられます。

まず、診断対象による種類には「プラットフォーム診断」と「ウェブアプリケーション診断」があります。

4-1.プラットフォーム診断

「サーバー」「ネットワーク機器」といったプラットフォームを診断対象とし、攻撃者に不要な情報が渡らないような設定になっているか、古いバージョンのソフトウェアを利用していないかといった観点で診断します。

4-2.ウェブアプリケーション診断

「ウェブアプリケーション」を診断対象とし、ロジックにセキュリティ対策の漏れや不適切なアクセス管理がないかなど、ウェブアプリケーションの診断を行います。

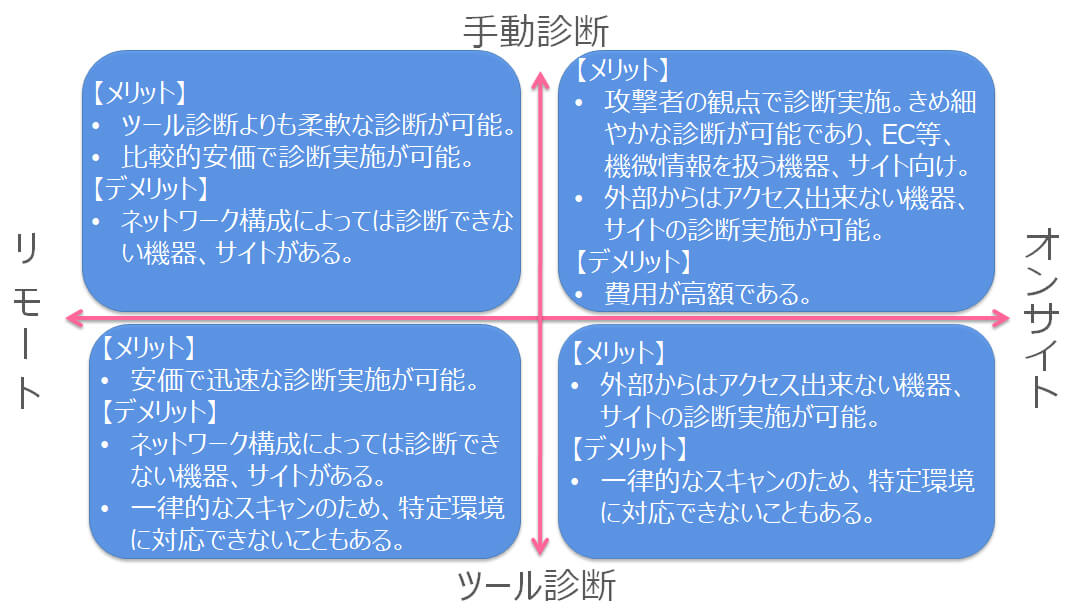

診断場所による種類には「リモート診断」と「オンサイト診断」があります。

4-3.リモート診断

インターネット経由から診断を実施します。公開サーバーに対して診断を実施し、適切に設定が行われているかなどを確認します。

4-4.オンサイト診断

ネットワーク環境から直接、診断を実施します。ファイアウォールなどの機器がないため、より正確な診断を実施することが可能です。

診断方法には「自動(ツール)診断」と「手動診断」があります。

4-5.自動(ツール)診断

診断ツールを利用し、網羅的に診断を行います。

上記でご紹介したプラットフォーム診断は、手動とツールによる診断差異があまりないため、ツール診断で行われることがほとんどです。

4-6.手動診断

診断員が手動で診断を実施します。診断員の経験を活かし、自動(ツール)診断では十分に診断できない項目に対しても深く診断できます。

脆弱性診断を実施する際には、これらを踏まえ、自社の要件や予算に合った診断方法を選択することが大切です

5.脆弱性診断の効果

では、脆弱性診断は実際にどのように効果を発揮するのでしょうか?

過去に被害のあったサイバー攻撃事例から、脆弱性診断がどう効果を発揮できるのかを検証してみましょう。

5-1.【ケース1】国土交通省の情報流出(2018年)

国土交通省の「土地総合情報システム」のなかの「不動産取引価格アンケート回答(電子回答)」サイトにおいて、Apache Struts2(アパッチ・ストラッツ ツー)の脆弱性を利用した不正アクセスが発生し、悪意のあるプログラムが仕込まれました。その結果2018年4~6月の間に同サイト上で作成された不動産取引価格アンケート回答の情報(氏名・法人名、契約日、取引価格等。最大4,335件) が、流出した可能性があると発表されました。

もし、プラットフォーム診断で脆弱性のあるソフトウェア(古いバージョン等)が利用されていないかを診断できていれば、未然に被害を防ぐことができた可能性があります。

(※プラットフォーム診断を実施した時点で公開されていない脆弱性には対応できません)

5-2.日本がん治療認定医機構の情報流出(2018年)

日本がん治療認定医機構の管理する「がん治療認定医変更届システム」の一部に脆弱性があり、攻撃を受けました。この結果、認定期間中の「がん治療認定医」のメールアドレスとパスワードなど、最大で2万1,563名の認定医の情報が外部に流出した可能性があると発表されました。

脆弱性の原因はSQLインジェクションであり、SQLインジェクションは、簡単に実行かつ重要な情報を取得できるため、対策されていて当たり前の脆弱性です。

適切な脆弱性診断を行っていれば、被害を未然に防げた可能性があります。

アイネスでは、目的に合わせた脆弱性診断メニューをご用意しています。

詳しくはお問い合わせください。

サイバー攻撃対策について、どうぞお気軽にお問合せください。

セキュリティーでお悩みのご担当者様へ

弊社は、情報サービスのプロフェッショナルとして、システムの企画・コンサルティングから開発、稼働後の運用・保守、評価までの一貫したサービスと公共、金融、産業分野などお客様のビジネスを支える専門性の高いソリューションをご提供しています。お気軽にご相談ください。

関連記事

おすすめ記事

-

【東京都町田市様】ガバメントクラウド早期移行団体検証事業へ応募 ガバメントクラウドへの移行と展望

2024/04/25

2024/04/25 -

【東京都昭島市様】ガバメントクラウド早期移行団体検証事業で、自治体情報システム標準化の対象となる20業務のうち18業務をリフト

2024/03/12

2024/03/12 -

【岡山県倉敷市様】せとうち3市で「ガバメントクラウド先行事業」に応募 稼働から1年が経過し安定稼働中

2024/03/08

2024/03/08 -

【神奈川県横須賀市様】「AI相談パートナー」の生成AI活用で、相談記録票の作成時間を短縮し、市民からの相談業務の効率化を実現

2024/02/15

2024/02/15 -

自治体相談業務のプラットフォーム「いんくるコネクト」で解決~活用法や事例を紹介

2024/02/15

2024/02/15